2024.12.16

レポート

あなたのメッセージ、安全に確実に届いていますか?

~通信のセキュリティとデータのセキュリティ~

一般財団法人日本情報経済社会推進協会

デジタルトラスト評価センター 副センター長 米谷 嘉朗

はじめに

私たちは日々、スマホやパソコンのアプリを通じてネット上のさまざまなオンラインサービスを利用しています。SNSで近況を知らせたり、フリマアプリで買い物をしたり、生成AIに調べものをしてもらったり、動画や音楽を楽しんだりしていますよね。スマホなどは、ネットがなければただの箱と言っても過言ではないでしょう。

ところで皆さんは、ネットを通じて知人とコミュニケーションをとったり、オンラインサービスを利用している際に相手が本物かどうか、やり取りをしているメッセージが盗み見られたり書き換えられたりしていないか、気にすることはあるでしょうか。おそらく、過去に「本サービスでは通信が暗号化されており安全です」や、「本サービスでは個人情報を適切に取り扱っており安心です」といった表示を見て、安全安心だと理解しているので気にすることはまずないでしょう。もちろん、オンラインサービス提供者も皆さんの安全安心のために最大限の努力をしており、常に疑いの目を向ける必要はありませんが、その仕組みを少しでも知っていれば、ふと不安を感じたときに原因を探る伝手になります。

本レポートでは、オンラインサービス提供者ではなく、皆さんとオンラインサービス提供者の間にあるネットワークや、皆さんが知人やオンラインサービス提供者とやり取りするメッセージが、途中で第三者に盗み見られたり書き換えられたりする可能性は皆無ではないということ、それがどのような場所で起こり得るのかということ、対策としてどのようなことに気を付けたらよいかということを簡単に説明します。

以降、スマホやパソコン上に記録されている情報を「データ」、ネットワークを通じて誰かと交換されるデータを「メッセージ」、安全安心を「セキュリティ」と表現します。また、メッセージを盗み見られないためのセキュリティ技術としては暗号化を、メッセージの作成者を特定し書き換えを見破るためのセキュリティ技術としては電子署名を前提とします。前提からそれる場合は、その都度補足します。

通信のセキュリティ

まず、ここでの通信とは、皆さんが使用するアプリとそのアプリがメッセージを交換するオンラインサービスのサーバーを接続する機器とネットワークのことを意味します。Wi-Fiやモバイルはネットワークですし、Wi-Fiルータやセットトップボックスは機器です。アプリとサーバーの間には、運営者が異なる複数のネットワークが相互に接続しており、それぞれのネットワーク内には複数の機器が存在しています。つまり、メッセージを届ける通信は、途中にたくさんのネットワークと機器があって成り立っているのです。

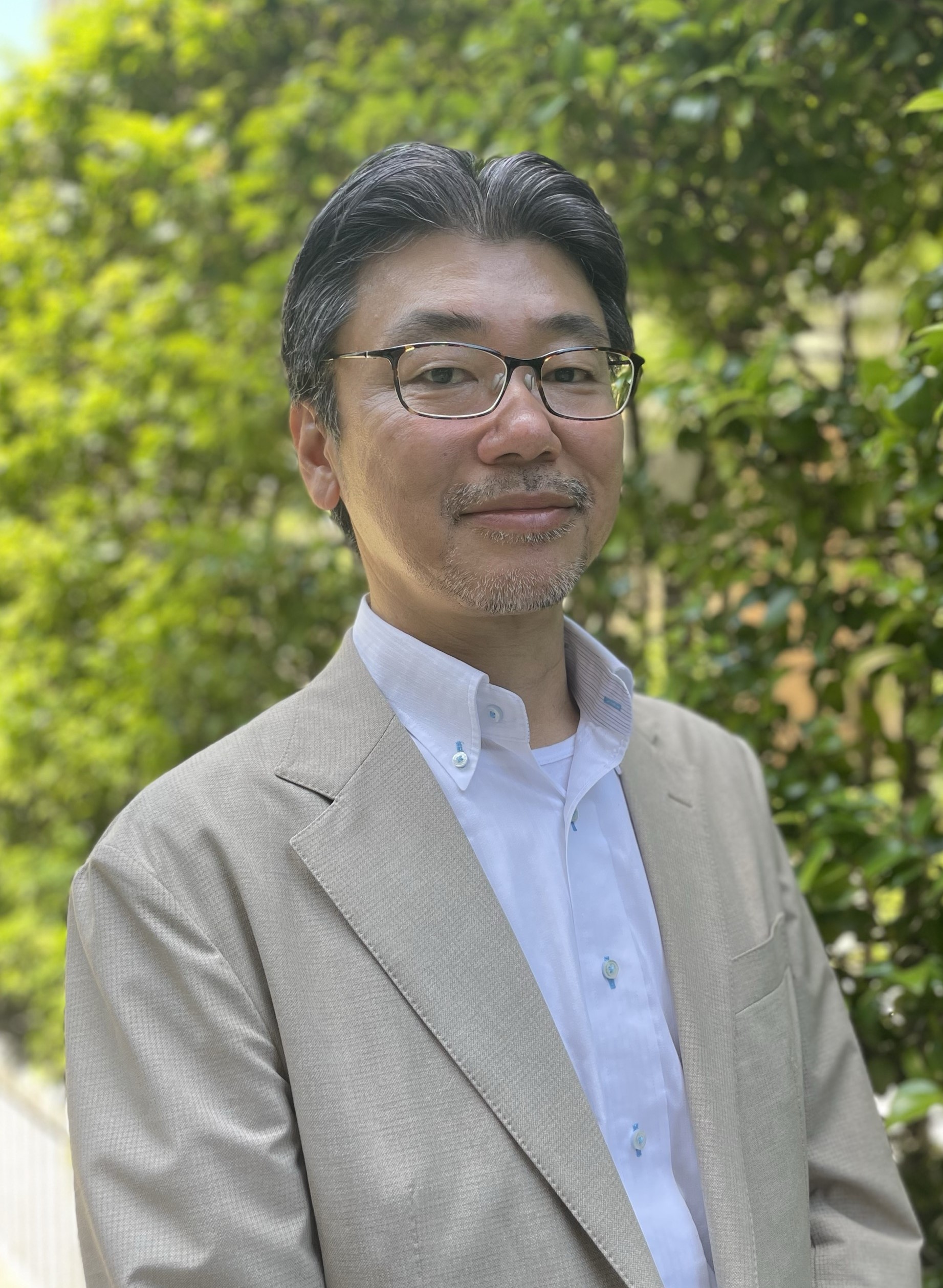

たくさんのネットワークと機器があるので、そこに悪意を持った第三者が存在しない保証はありません。悪意の第三者は、皆さんの個人情報や資産管理情報を盗んだり、知人やオンラインサービス提供者になりすまして偽メッセージを届けたりします。通信では、暗号化によって、アプリとサーバーのみに意味のあるメッセージの交換を可能とします(図1)。

ほとんどのオンラインサービスは、Webを利用しています。Webでは、TLS(トランスポート・レイヤ・セキュリティ)という仕組みを使用することで、通信の暗号化が可能です1。

- 1 Web以外の標準的な通信暗号化の仕組みとしてIPsecやSSHなどがありますが、本レポートでは説明の対象外とします。また、Webの通信暗号化の仕組みとしてTLSと並んでQUICが普及し始めていますが、同様の技術であるため、本レポートではTLSにまとめています。

- 解説「SSL/TLSサーバ証明書とは」(JIPDEC)

図1.一般的なメッセージ交換と盗み見・書き換えのイメージ

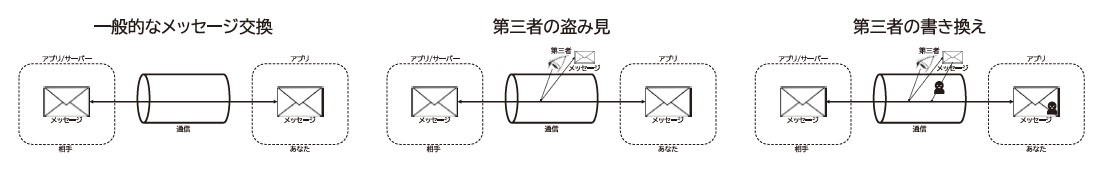

現在では、90%以上のWebサイトがTLSを使用していると言われており、TLSを使用していないWebサイトへのアクセスはWebブラウザが警告を出すようになっています。これにより、皆さんは意識する必要もなく悪意の第三者から守られています(図2)。

図2.通信の暗号化と盗み見・書き換えのイメージ

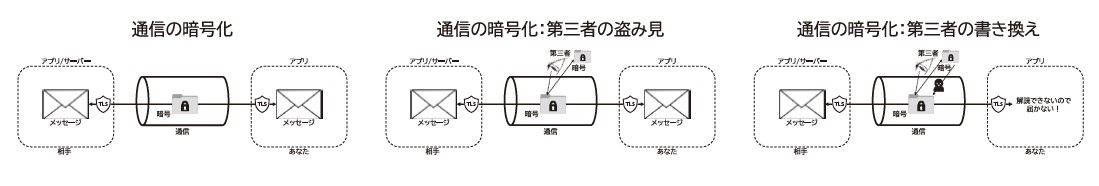

とはいえ、この世の中に100%確実なことなどありません。前述のとおり、通信には途中に複数の機器が存在しており、中にはTLSの暗号化をいったん終結し、メッセージの内容を確認して通信先を振り替える機能を持ったWebプロキシやロードバランサーが設置されていることがあります。多くの場合、Webプロキシはアプリの近くに、ロードバランサーはサーバーの近くに設置されます。いずれもネットワーク管理者がセキュリティや安定性のために設置するものですが、機器操作が可能な作業員の中に悪意の第三者が紛れ込む(あるいは作業員が事故を起こす)可能性は、残念ながら皆無ではありません。オンラインサービスで機微な事項を含むメッセージを交換する際は、できるだけ事前にTLSのサーバー証明書を確認するようにしてください2(図3)。

- 2 サーバー証明書の確認方法や、確認する際の注意点は、フィッシング対策協議会などのドキュメントを参照してください。

- Webサイトのサーバー証明書種類の確認方法(2022/09/06)(フィッシング対策協議会) 別ウインドウで開く

図3.通信の暗号化と盗み見・書き換えのイメージ【現実】

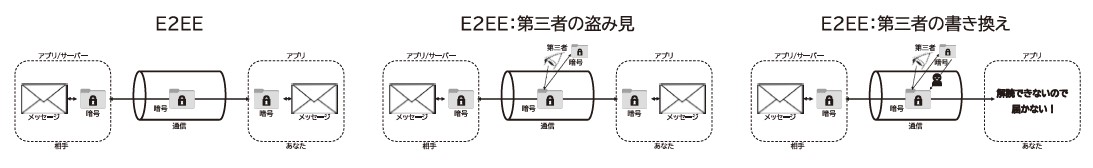

スノーデン事件(2013年)以降、機器操作者やサーバー操作者によるメッセージの盗み見や書き換えから守るために、アプリとアプリの間でメッセージを暗号化するE2EE(エンドツーエンド暗号化)という仕組みに対応したメッセージングアプリが増えてきています。知人と機微な事柄を含むメッセージを交換する際は、E2EEに対応したメッセージングアプリの活用を検討してください(図4)。

図4.E2EEと盗み見・書き換えのイメージ

データのセキュリティ

まず、ここでのデータのセキュリティとは皆さんが通信手段によらずに、自分の作成したデータを第三者に盗み見られたり書き換えられたりせずに、知人やオンラインサービスと共有できることを意味します。知人には、将来の自分自身も含みます。

フィッシングメールで届けられるWebサイトは、ほぼ100%がTLSを使用していると言われており、そのことから、通信のセキュリティが守られていることと、交換されたメッセージの内容が信頼できることは別の事象であることが分かります。データのセキュリティは、通信のセキュリティだけでは実現できないのです。

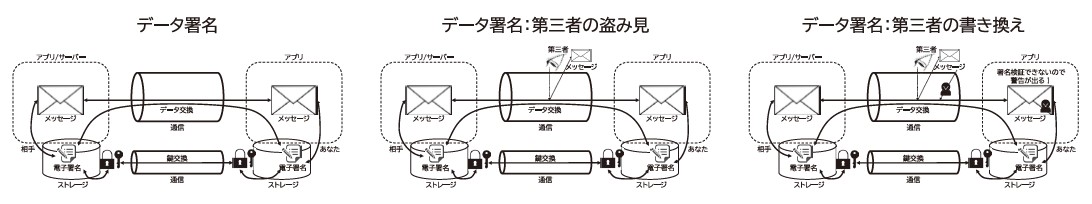

データの作成者が皆さんの意図した知人やオンラインサービスであることを確認するためには、データと対になる電子署名3を検証する必要があります。検証は複雑で難解な作業ですが、電子署名に電子証明書が使用されていれば、広く普及しているアプリが利用できるため、皆さんの負荷が軽減されます。迷惑メール対策技術であるDKIM・DMARC・BIMIは、電子証明書に相当する情報がドメイン名システム(DNS)で公開された電子署名を使用していますので、メールアプリが自動的に検証し、結果を皆さんに表示してくれます4。

電子署名を検証することで、データが書き換えられているかどうかも同時に確認できます。見方を変えると、電子署名があっても検証しなければデータのセキュリティとは無関係です(図5)。

- 3 オンラインサービスによる電子署名には、eシールも含みます。eシールについてはITレポートコラムも参照してください。

- 「eシール」とは~「シール」本来の意味を入り口に~(JIPDEC)

- 4 DKIM・DMARC・BIMIの電子署名は組織に紐づくものであり、データ作成者個人のものではありませんので、メールを送信した組織を特定することはできますが、データ作成者を個人的に特定することはできません。作成者を特定するためには、S/MIMEを併用する必要があります。

図5.データ署名と盗み見・書き換えのイメージ

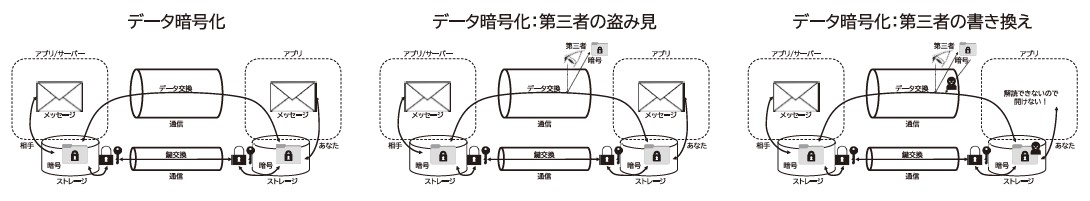

データを盗み見られたり、不特定多数の人に開示されないためには暗号化が必要です。暗号は、自分と共有相手のみが知っている秘密情報(鍵)によって生成されますので、暗号化されたデータが鍵を持たない第三者に渡っても、内容を盗み見られることはありません。鍵を適切に選ぶことでデータの共有相手を限定することができるのです(図6)。

図6.データ暗号化と盗み見・書き換えのイメージ

問題は、どうやって相手と安全安心に鍵を交換するかです。鍵もデータですから、鶏と卵問題です。この問題は、電子署名や暗号化に使用する電子証明書の交換と置き換えることで、皆さんの手間を軽減することができます。電子証明書は、特定少数の認証局と呼ばれる組織の電子証明書(ルート証明書、もしくはルート証明書で署名された中間証明書)で署名されていますので、完全に信頼できる特定少数のルート証明書を持っていれば、連鎖的に検証しながら交換できます5。当然ですが、電子証明書の交換は通信なので、通信のセキュリティによって守られる必要があります。他にも、E2EEに対応したメッセージングアプリを使用することで、鍵交換の手間を軽減することが可能です。

- 5 通常、ルート証明書は、パソコンやスマホのベンダー、およびWebブラウザベンダーによる厳格な審査に基づいて、OSおよびWebブラウザに事前保持されていますので、皆さんがどこかから手に入れる必要はありません。

おわりに

通信のセキュリティとデータのセキュリティは別の事象であり、通信のセキュリティだけではデータのセキュリティを得ることができないこと、データのセキュリティを得るために必要な鍵の交換には通信のセキュリティが必要なことを説明しました。どちらか一方だけあればよいというものではありません。双方をバランスよく利用し、あなたのメッセージを安全に確実に、意図する相手に届けてください。

- 著者

- JIPDEC デジタルトラスト評価センター 副センター長 米谷 嘉朗

20年以上にわたり、インターネット技術の国際標準化組織(IETFやW3Cなど)に参画し標準化作業や、運用ガイドラインなどの作成に従事。

その活動を通じて、トラストアンカーをインターネットユーザの手元にどうやって届けるかが十分に解決していない重要な課題だと認識し、次のチャレンジとして2023年10月から現職。