2026.04.16

レポート

企業IT利活用動向調査2026」から見る日本企業のDX、AI活用、ランサムウェア被害の実態(セキュリティのインシデントと対策の状況編)

株式会社アイ・ティ・アール

取締役 / プリンシパル・アナリスト 入谷 光浩氏

【概要】

- ランサムウェア感染割合は45.8% 企業規模に関わらず中小企業もターゲットに

- 身代金支払い率は2024年調査の57.0%から2026年調査では43.8%へと3年連続で低下

- ゼロトラストセキュリティ関連製品の導入率は3割未満。移行はまだ緒についた段階

本レポートでは、一般財団法人日本情報経済社会推進協会(以下、JIPDEC)が2026年1月に実施した「企業IT利活用動向調査2026」(調査協力:株式会社アイ・ティ・アール)集計結果の中から、企業におけるランサムウェア感染被害の状況とセキュリティ対策について調査した結果を分析している。

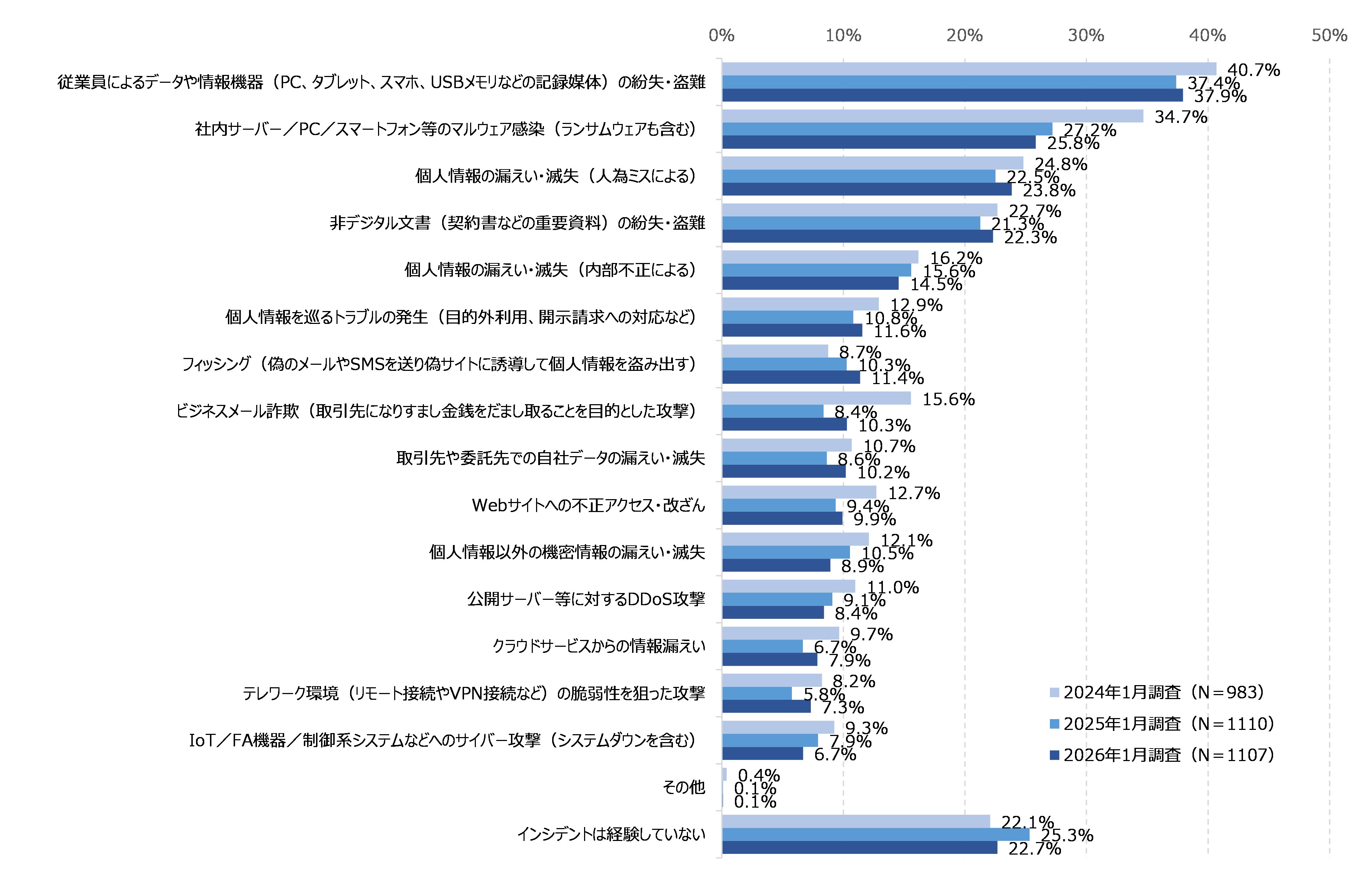

過去1年に経験したセキュリティインシデント

過去1年に経験したセキュリティインシデントについて質問を行った(図22)。「インシデントは経験していない」が2024年調査の22.1%から2026年調査では22.7%とほぼ横ばいで推移しており、依然として約8割の企業が何らかのセキュリティインシデントを経験していることがわかる。

最も多く経験されているインシデントは「従業員によるデータや情報機器の紛失・盗難」であり、3年連続で最上位を維持している。2024年調査から2026年調査にかけて割合が低下傾向にあるものの、依然として約3社に1社が経験しており、人的要因によるセキュリティリスクが根強く残っていることがうかがえる。

「社内サーバー/PC/スマートフォン等のマルウェア感染」は2024年調査から2026年調査にかけて低下しているものの、依然として高い水準にある。一方、「ビジネスメール詐欺」は2024年調査の8.4%から2026年調査では10.3%へと上昇しており、取引先になりすました金銭詐取を狙った攻撃が急増していることが注目される。「フィッシング」も同様に上昇傾向にあり、巧妙化するソーシャルエンジニアリング攻撃への対策強化が急務となっている。また、「取引先や委託先での自社データの漏えい・滅失」も上昇傾向にあり、自社だけでなくサプライチェーン全体を視野に入れたセキュリティ対策の必要性が高まっている。

図22 過去1年に経験したセキュリティインシデント

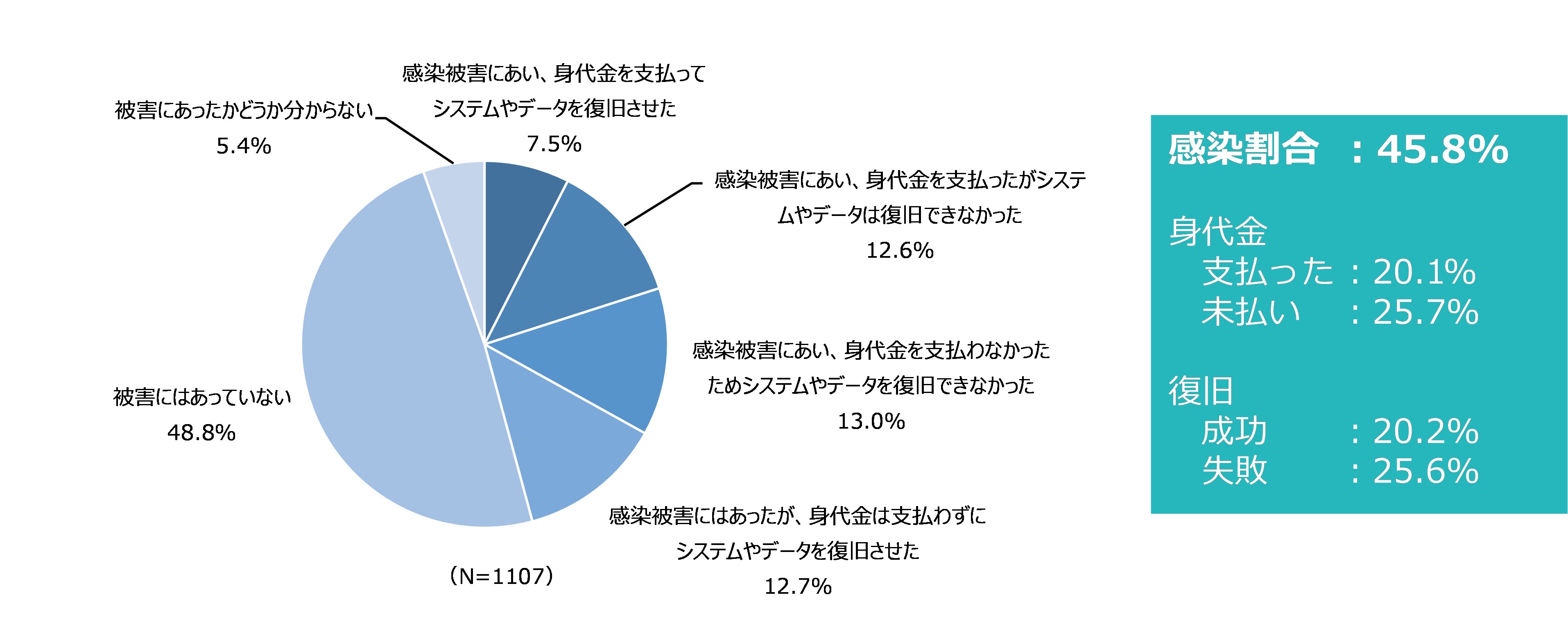

ランサムウェアの感染状況

近年、ランサムウェアによるサイバー攻撃の脅威が高まっている。そこで、国内企業でのランサムウェア感染被害の経験について質問を行った(図23)。ランサムウェアの感染割合は45.8%と約2社に1社がランサムウェアの被害を経験しており、ランサムウェアが企業にとって極めて現実的な脅威となっていることが示されている。

身代金の支払い状況を見ると、感染被害にあった企業のうち身代金を支払った割合は20.1%、支払わなかった割合は25.7%となっている。注目されるのは復旧の成否であり、身代金を支払っても復旧に成功した割合は20.2%にとどまる一方、復旧に失敗した割合は25.6%に上っている。身代金を支払ったとしてもシステムやデータの復旧が保証されないことを示しており、身代金の支払いがリスク回避の有効な手段とはならないことがうかがえる。

図23 ランサムウェアの感染被害の経験

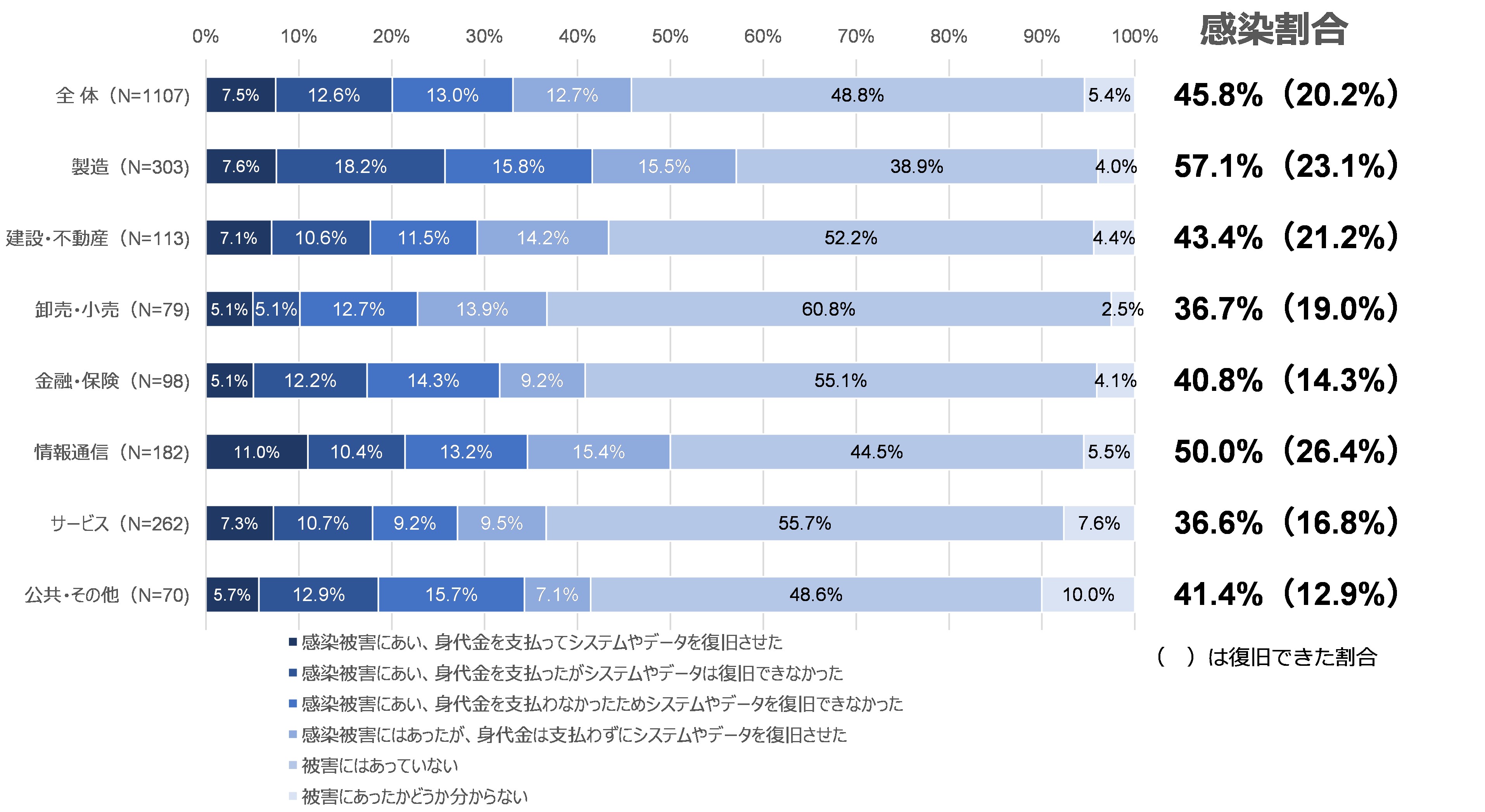

次に、業種別に見てみる(図24)。最も感染割合が高いのは製造業の57.1%であり、全体平均の45.8%を大きく上回っている。情報通信も50.0%と高く、この2業種では約2社に1社以上がランサムウェアの被害を経験していることになる。製造業はサプライチェーンの複雑さや生産システムとITシステムの連携が攻撃者に狙われやすい背景があり、情報通信は保有するデータの価値の高さが標的となりやすい要因と考えられる。

一方、サービス業(36.6%)と卸売・小売(36.7%)は感染割合が相対的に低い。ただし、感染割合が低いことがセキュリティ対策の充実を意味するわけではなく、攻撃の標的になりにくい業務特性や、被害を把握できていないケースも含まれる可能性がある点には留意が必要である。

復旧できた割合に着目すると、業種間でのばらつきが大きい。情報通信は感染割合が高い一方で復旧割合も26.4%と比較的高く、セキュリティ対策や復旧体制が他業種より整っていることがうかがえる。一方、公共・その他は復旧割合が12.9%と全業種中最も低く、感染した場合のダメージが特に大きい業種といえる。

図24 ランサムウェアの感染被害の経験:業種別

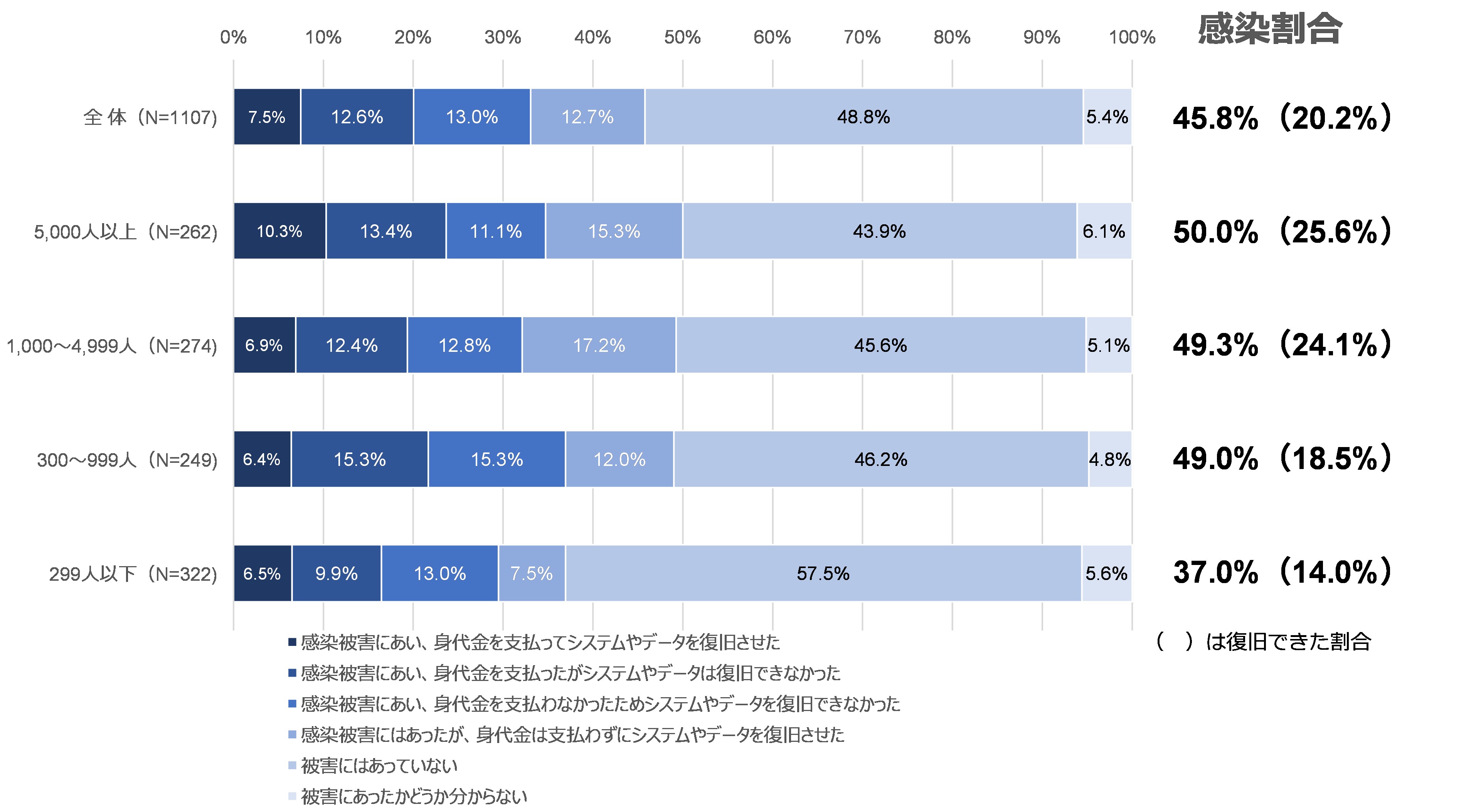

今度は従業員規模別に見てみると、規模が大きいほど感染割合が高い傾向が見られる。(図25)。5,000人以上では50.0%、1,000~4,999人では49.3%、300~999人では49.0%と、300人以上の企業では約半数がランサムウェアの被害を経験している。一方、299人以下では37.0%と他の規模と比べて低くなっており、大企業ほど攻撃者の標的になりやすい傾向がうかがえる。保有するデータの価値や社会的影響力の大きさ、システムの複雑さが、大企業が狙われやすい背景にあると考えられる。ただし、中小企業は、被害を把握できていないケースが含まれている可能性もある。セキュリティが脆弱な中小企業から侵入され、ネットワークを経由して大企業のシステムが攻撃されるサプライチェーン攻撃も増えており、中小企業も決して油断してはならない。

復旧できた割合に着目すると、規模による差が顕著に表れている。5,000人以上では25.6%、1,000~4,999人では24.1%と、大企業ほど復旧割合が高い傾向にある。セキュリティ専門人材やインシデント対応体制など、大企業が持つリソースの優位性が復旧力に反映されていると考えられる。一方、299人以下の中小企業では感染割合は相対的に低いものの、復旧割合も14.0%と全規模中最も低く、ひとたび感染した場合のダメージが特に大きいことが示されている。中小企業はセキュリティ対策に充てられる人材や予算が限られており、感染後の対応力にも課題があることがうかがえる。

図25 ランサムウェアの感染被害の経験:従業員規模別

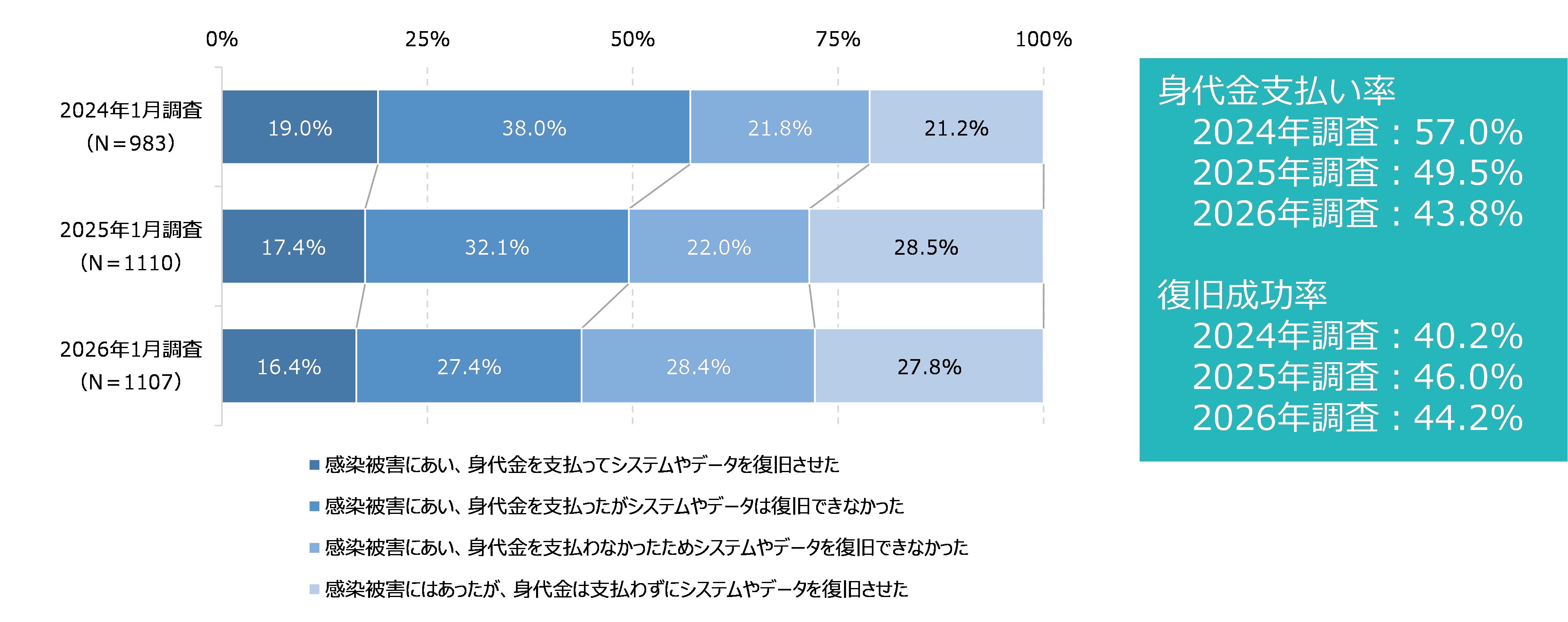

ランサムウェア感染経験のある企業における、身代金の支払いとシステム・データの復旧結果について、2024年調査から2026年調査までの比較を行った(図26)。身代金支払い率は2024年調査の57.0%から2026年調査では43.8%へと3年連続で低下しており、身代金を支払わない企業が着実に増えていることがわかる。

一方、「身代金を支払わなかったためシステムやデータを復旧できなかった」割合は2024年調査の21.8%から2026年調査では28.4%へと上昇している。身代金を支払わない選択をする企業が増えた結果として、復旧できないケースも増加している。

復旧成功率は2024年調査の40.2%から2025年調査の46.0%へと上昇したものの、2026年調査では44.2%へとわずかに低下している。ランサムウェアの攻撃手法が高度化・巧妙化するなかで、復旧成功率の改善が頭打ちになりつつある状況がうかがえる。

図26 ランサムウェア感染での身代金支払いと復旧の変化

(* 2026/4/21 グラフの各年N数表示を修正しました)

ランサムウェア感染被害の影響

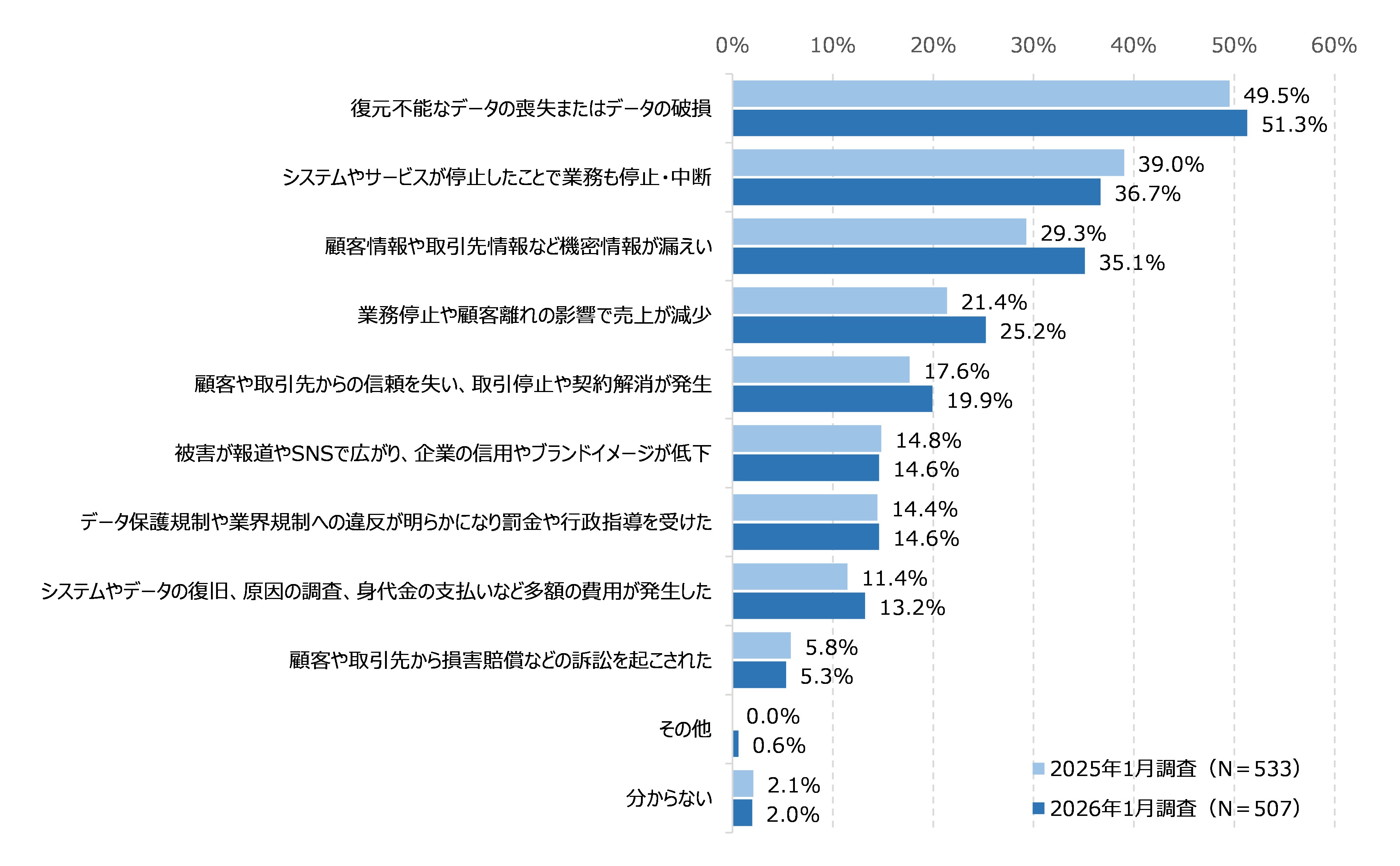

ランサムウェアに感染した企業はどのような影響を受けているのだろうか。ランサムウェア感染被害の影響について質問を行った(図27)。「復元不能なデータの喪失またはデータの破損」が最も高く、2025年調査からさらに上昇しており、データの損失がランサムウェア感染の最大の被害として引き続き深刻な問題となっていることがわかる。「システムやサービスが停止したことで業務も停止・中断」も高い水準にあり、感染による事業活動への直接的な打撃が広く経験されていることがうかがえる。

注目されるのは「顧客情報や取引先情報など機密情報が漏えい」が、29.3%から35.1%へと大幅に上昇している点である。単なるシステム障害にとどまらず、機密情報の外部流出を伴うケースが増加しており、感染被害の質的な深刻化が進んでいることが示されている。「業務停止や顧客離れの影響で売上が減少」や「顧客や取引先からの信頼を失い、取引停止や契約解消が発生」も上昇傾向にあり、ランサムウェア感染が直接的な経営損失や取引関係の毀損にまで波及するケースが増えていることがうかがえる。また、「システムやデータの復旧、原因の調査、身代金の支払いなど多額の費用が発生した」も前回調査から上昇しており、感染後の対応コストの増大も企業経営への打撃として無視できない水準となっている。

図27 ランサムウェア感染被害の影響

ランサムウェア感染からの復旧期間

ランサムウェア感染を検知後、データやシステムの復旧までにどの程度の期間を要しているのだろうか。ランサムウェア感染企業に対し、復旧期間について質問を行った(図28)。復旧できなかった企業に対しては、復旧をあきらめた時点での期間を質問している。復旧できた企業では、「1日以内」「1日~1週間以内」「1週間~1ヶ月以内」を合わせると7割以上の企業が1ヶ月以内に復旧している。しかし、「1ヶ月~2ヶ月以内」(16.5%)、「2ヶ月~3ヶ月以内」(6.3%)、「3ヶ月以上」(3.1%)と、復旧に長期間を要した企業も約4分の1に上っており、復旧には相当の時間とリソースが必要となることがうかがえる。

復旧できなかった企業(復旧をあきらめた時点での期間)では、「1週間~1ヶ月以内」が36.0%と最も高く、「1ヶ月~2ヶ月以内」(25.1%)、「1日~1週間以内」(18.4%)が続いている。相当の時間と労力を費やした末に復旧を断念しているケースが多く、感染後の対応が長期化するほど事業への影響が深刻になることが示されている。

復旧できた企業と復旧できなかった企業を比較すると、復旧できた企業のほうが短期間での対応割合が高い傾向にある。感染後の初動対応の迅速さが復旧の成否を左右する重要な要因であることがうかがえる。

図28 ランサムウェア感染からの復旧期間

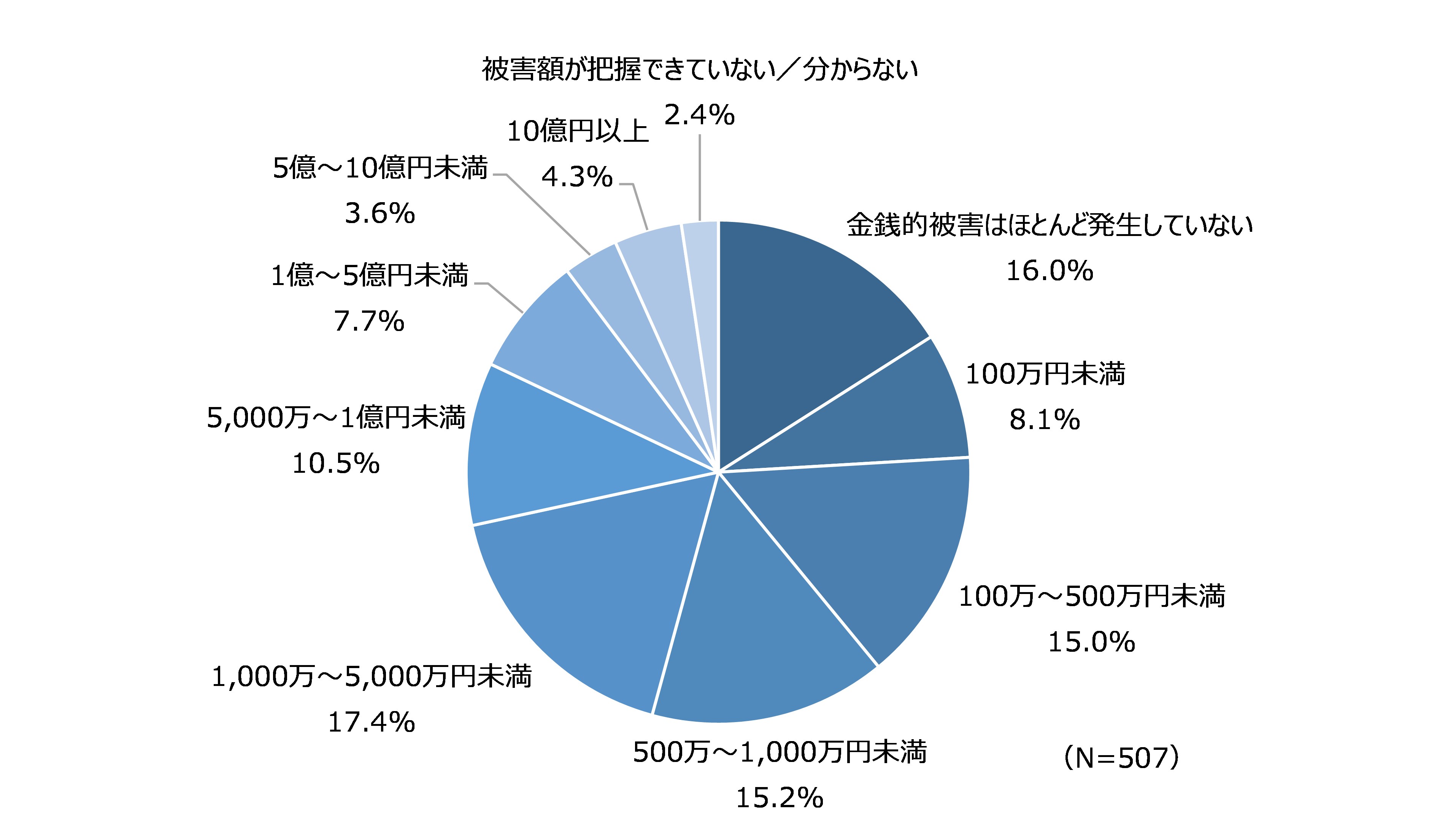

ランサムウェア感染の被害額

ランサムウェア攻撃によって、どの程度の金銭的被害が発生しているだろうか。ランサムウェア感染企業に対し、その被害額について質問を行った(図29)。被害額に含む項目は以下の通りとした。

- 事故調査

- 被害範囲調査

- 身代金支払い額

- データやシステムの復旧・再構築

- 再発防止のためのセキュリティ対策費用

「金銭的被害はほとんど発生していない」が16.0%にとどまり、感染した企業の約8割以上が何らかの金銭的被害を受けていることがわかる。被害額の分布を見ると、「1,000万~5,000万円未満」が最も多く、「500万~1,000万円未満」「100万~500万円未満」がこれに続いており、数百万円から数千万円規模の被害を受けた企業が多いことがうかがえる。一方、「1億~5億円未満」(7.7%)、「5億~10億円未満」(3.6%)、「10億円以上」(4.3%)と、億円規模の大きな被害を受けた企業も相当数存在しており、ランサムウェア感染が企業経営に与える財務的インパクトの深刻さが改めて浮き彫りとなっている。

図29 ランサムウェア感染による被害額

サイバー攻撃対策向けのセキュリティツール・サービスの導入状況

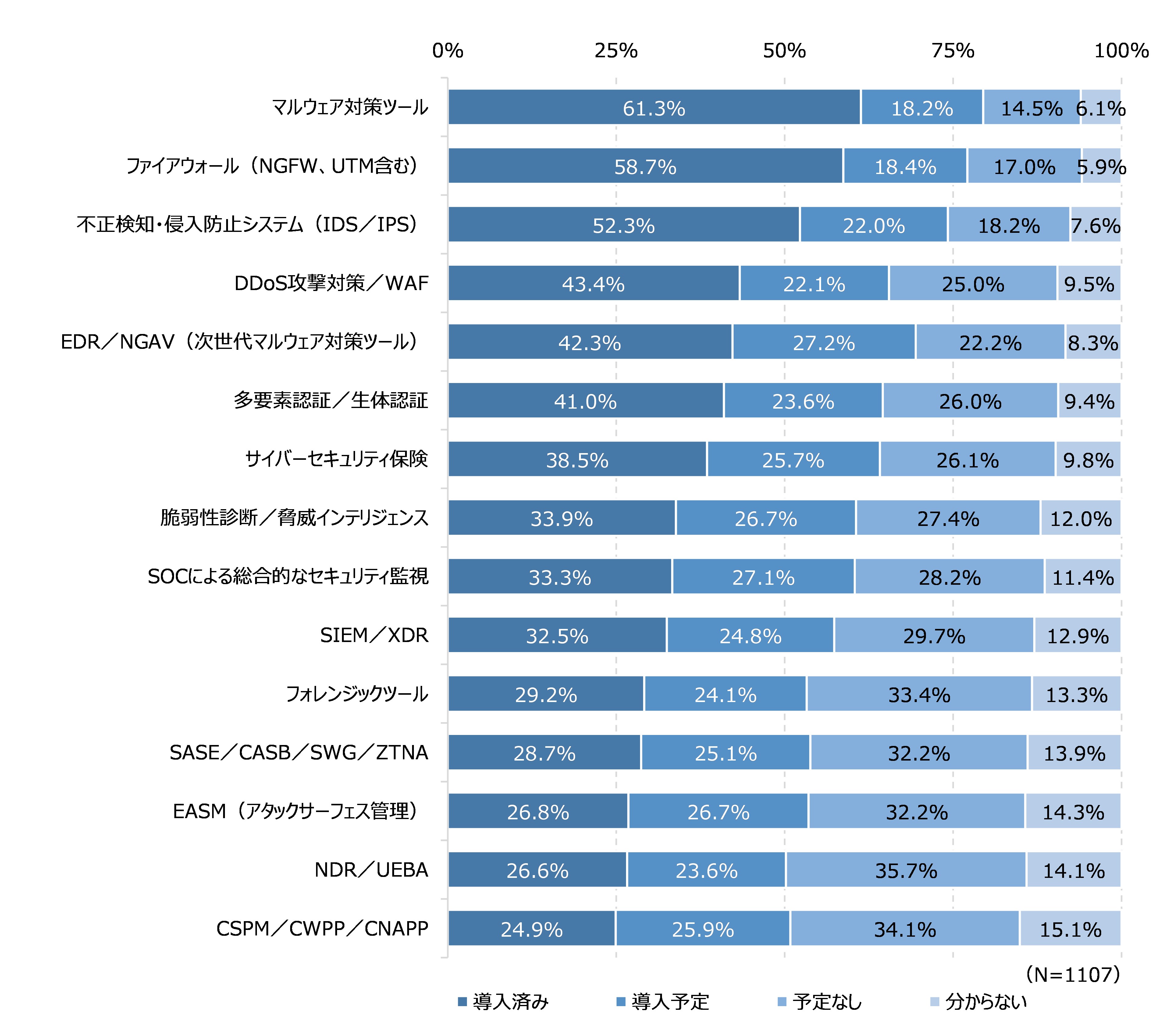

外部からのサイバー攻撃対策としてどのようなセキュリティツール・サービスが導入されているのだろうか(図30)。「マルウェア対策ツール」と「ファイアウォール」が導入済み割合で上位にあり、過半数の企業が導入済みである。「不正検知・侵入防止システム(IDS/IPS)」もこれに続いており、これらの従来型セキュリティ対策は企業のセキュリティ基盤として広く普及していることがうかがえる。

一方、より高度な脅威に対応するための製品・サービスについては、導入済み割合が相対的に低い。「EDR/NGAV(次世代マルウェア対策ツール)」や「多要素認証/生体認証」は4割超の企業が導入済みであるものの、「脆弱性診断/脅威インテリジェンス」「SOCによる総合的なセキュリティ監視」「SIEM/XDR」はいずれも導入済みが3割台にとどまっており、高度な監視・検知体制の整備はまだ途上にある企業が多い。

ゼロトラストセキュリティの実現に向けた製品群である「SASE/CASB/SWG/ZTNA」や「EASM(アタックサーフェス管理)」「NDR/UEBA」「CSPM/CWPP/CNAPP」といった製品は導入済み割合が3割未満にとどまっており、ゼロトラストへの移行はまだ緒についた段階にある企業が多いことが示されている。ただし、「導入予定」の割合も一定程度あり、今後の普及が見込まれる。

図30 外部からのサイバー攻撃対策として導入しているセキュリティ製品・サービス

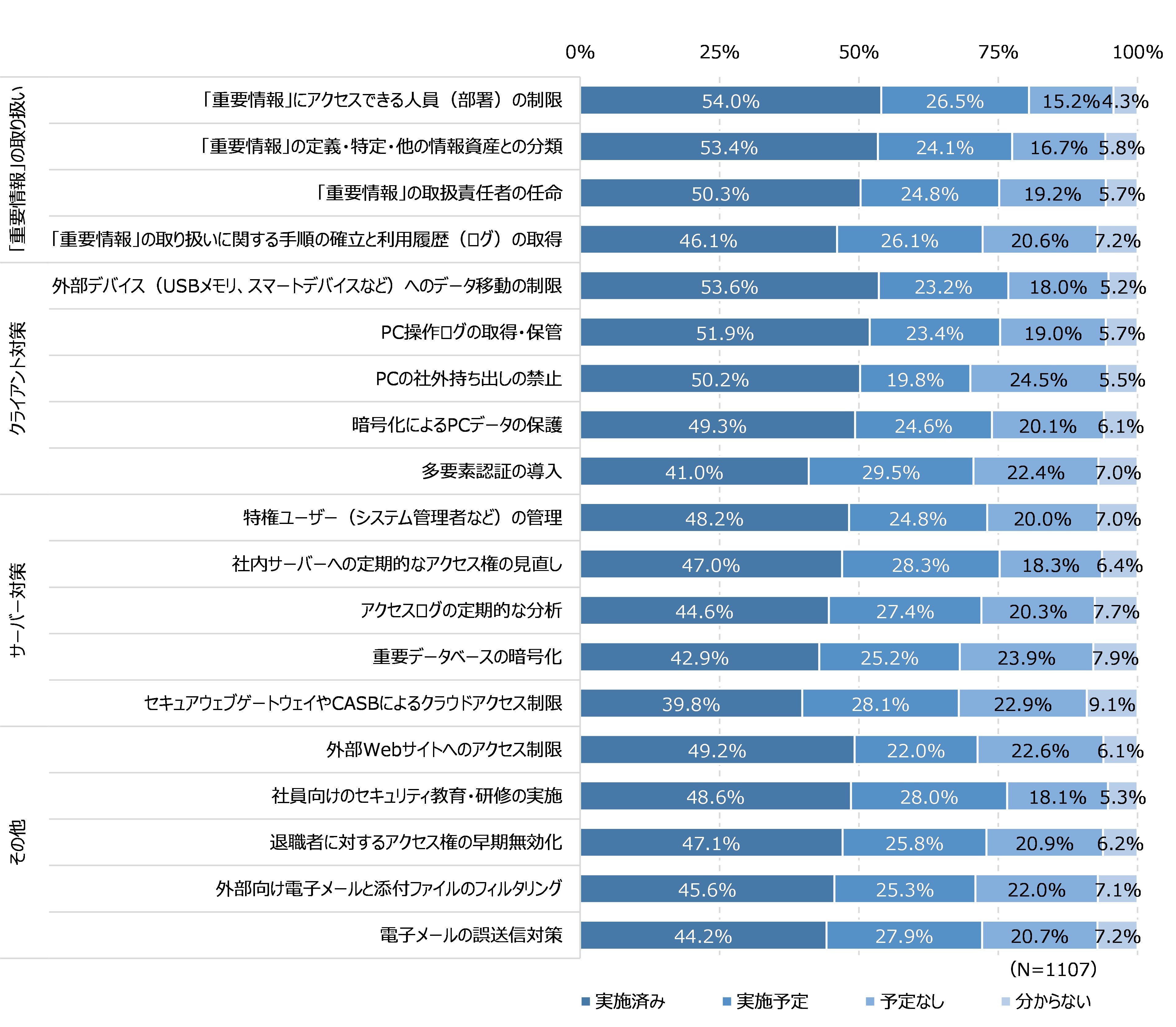

情報漏えい対策の実施状況

次に、内部からの情報漏えい対策の実施状況について質問を行った(図31)。「重要情報」の取り扱い、クライアント対策、サーバー対策、その他の各領域において、過半数前後の企業が主要な対策を実施済みであり、内部脅威への対策が広く浸透していることがわかる。

「重要情報」の取り扱い領域では、「重要情報にアクセスできる人員(部署)の制限」と「重要情報の定義・特定・他の情報資産との分類」が最も高い実施率となっており、情報資産の適切な管理と アクセス制御が内部対策の基本として定着していることがうかがえる。一方、「重要情報の取り扱いに関する手順の確立と利用履歴(ログ)の取得」は他の項目と比べて実施率がやや低く、操作履歴の可視化・追跡体制の整備が遅れている企業が一定数残っている。

クライアント対策では、「外部デバイスへのデータ移動の制限」や「PC操作ログの取得・保管」「PCの社外持ち出しの禁止」が高い実施率を示している。一方、「多要素認証の導入」は実施率が相対的に低く、内部不正やなりすましへの対策としてさらなる普及が求められる。

サーバー対策では、「特権ユーザーの管理」や「社内サーバーへの定期的なアクセス権の見直し」の実施率が高い一方、「重要データベースの暗号化」や「セキュアウェブゲートウェイやCASBによるクラウドアクセス制限」は相対的に低く、クラウド環境の普及に対応したデータ保護の取り組みが追いついていない実態がうかがえる。

図31 内部からの情報漏えい対策として実施している項目

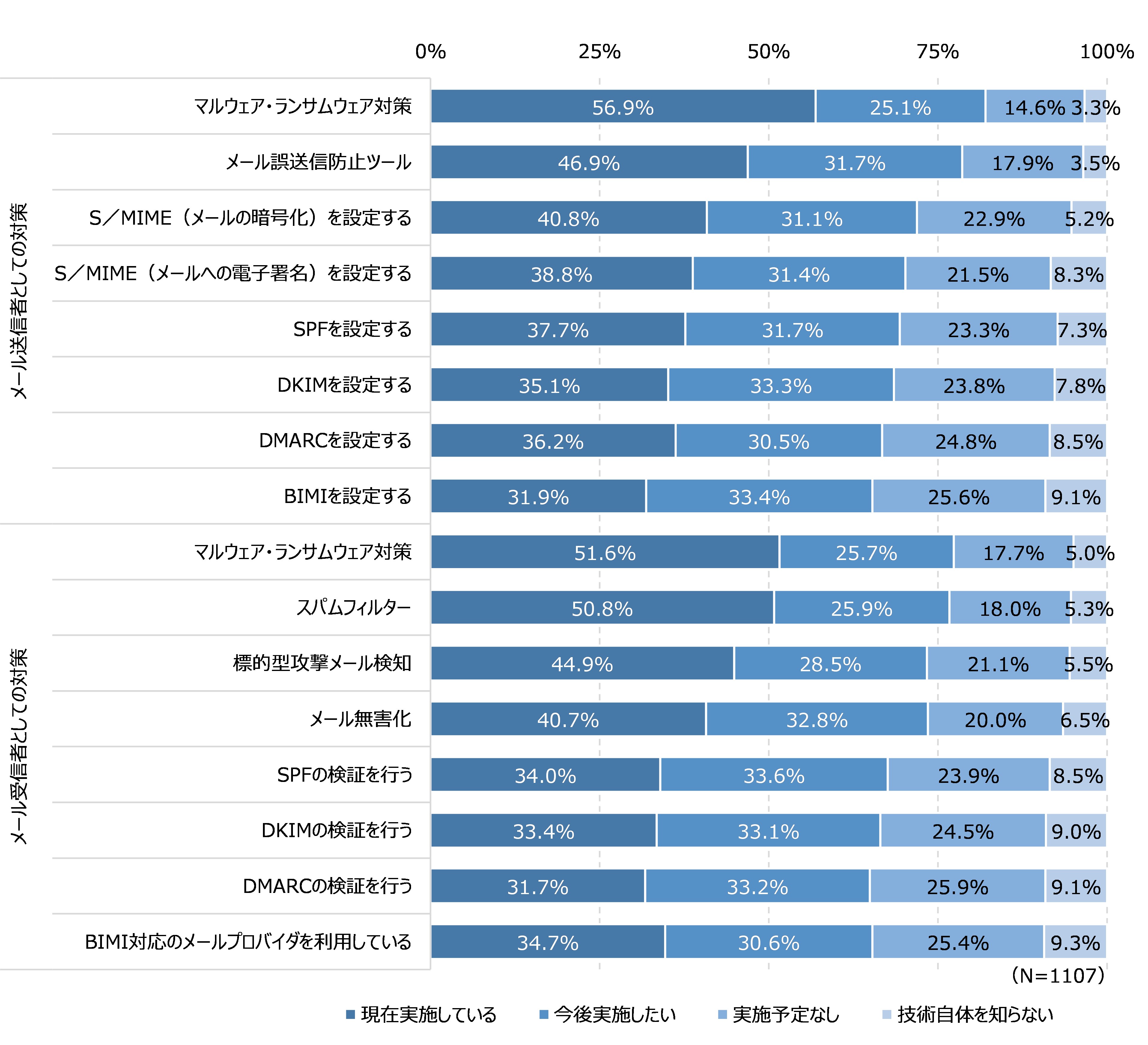

電子メール向けセキュリティ対策の実施状況

電子メール向けのセキュリティ対策の実施状況について質問を行った(図32)。メール送信者としての対策とメール受信者としての対策の両面から見ると、全体的に基本的な対策は一定程度普及しているものの、より高度な対策の導入は道半ばにある企業が多いことがわかる。

メール送信者としての対策では、「マルウェア・ランサムウェア対策」が最も高い実施率を示しており、「メール誤送信防止ツール」がこれに続いている。一方、なりすましメール対策として有効なSPF・DKIM・DMARCの設定は、実施率がいずれも3割台にとどまっている。ビジネスメール詐欺やフィッシング攻撃が急増するなかで、送信ドメイン認証の普及が急務であることが示されている。BIMIの実施率は最も低く、ブランド保護と受信者の視覚的な信頼確保に向けた取り組みはまだ緒についた段階にある。

メール受信者としての対策では、「マルウェア・ランサムウェア対策」と「スパムフィルター」が過半数の企業で実施されており、基本的な受信対策は比較的広く普及している。「標的型攻撃メール検知」や「メール無害化」も4割前後の企業が実施しているものの、SPF・DKIM・DMARCの検証については実施率が3割台にとどまっており、送信者側の認証対策と同様に受信者側の検証体制も十分に整備されていない企業が多い。

図32 電子メールのセキュリティ対策の実施状況

電子メールからランサムウェアなどのマルウェアに感染する要因として、マルウェアを含んだ添付ファイルを開いてしまうことがある。そこで、電子メールのファイル送付手段として社内で標準としている手段について質問を行った(図33)。2025年調査と比較すると、「クラウドストレージサービス」と「ファイル転送サービス」はいずれも上昇しており、より安全なファイル送付手段への移行が着実に進んでいることがわかる。

一方、PPAPも38.2%から41.8%へと上昇しており、セキュリティ上の問題が広く認識されているにもかかわらず利用率が増加している点は看過できない。PPAPはパスワード付きZIPファイルとパスワードを同一経路で送信するため、マルウェアの検知を回避できず実質的なセキュリティ効果がないことが知られており、政府機関も廃止を呼び掛けている。それでもなお約4割の企業が社内標準として使用し続けているのは、長年の慣習からの脱却が進んでいない実態を示している。

図33 社内で標準としている電子メールのファイル送付手段

調査結果の考察

本章では、企業におけるランサムウェア感染被害の状況とセキュリティ対策についての調査結果を分析した。そこから得られた考察を以下にまとめる。

1.ランサムウェアはすべての企業が備えるべき経営リスクである: 約2社に1社がランサムウェアの被害を経験しており、業種・規模を問わず現実的な脅威となっている。感染した企業の約8割以上が金銭的被害を受けており、数千万円から億円規模の損失に至るケースも少なくない。身代金を支払っても復旧が保証されない現実を踏まえると、感染を未然に防ぐ予防的な対策と、感染後に迅速に復旧できるバックアップ体制やBCPの整備を経営課題として優先的に位置付けることが不可欠である。

2.サイバー攻撃の巧妙化に対応した多層的なセキュリティ体制への移行が急務となる: ビジネスメール詐欺やフィッシングなどのソーシャルエンジニアリング攻撃が増加しており、サイバー攻撃の手口は年々高度化・多様化している。マルウェア対策ツールやファイアウォールなど従来型の境界防御は広く普及しているものの、高度な監視・検知体制やゼロトラストセキュリティに向けた製品の導入はまだ途上にある企業が多い。侵入を前提とした検知・対応・復旧までを包括する多層的なセキュリティ体制への移行が求められる。

3.内部脅威対策とメールセキュリティの深化が引き続き重要な課題となる: 内部からの情報漏えい対策は基本的な取り組みが広く普及している一方、ログの活用や多要素認証、クラウド環境に対応したデータ保護など、対策の深化が遅れている領域が残っている。また、メールセキュリティではSPF・DKIM・DMARCなどの送受信ドメイン認証の導入が3割台にとどまっており、ビジネスメール詐欺やフィッシング対策の観点から普及の加速が急務となっている。

4.セキュリティ対策は技術的対応だけでなく人的・組織的な取り組みとの一体推進が必要となる: 最も多く経験されているインシデントは従業員によるデータや情報機器の紛失・盗難であり、人的要因によるリスクが根強く残っている。PPAPの利用率が前回調査から上昇しているように、技術的な問題が認識されていても慣習からの脱却が進まないケースも多い。技術的対策の整備と並行して、社員へのセキュリティ教育・研修の継続的な実施と、経営層が主導する組織全体のセキュリティ文化の醸成が、インシデントを減らすための重要な鍵となる。

本内容は、筆者自身の調査分析に基づく個人的見解で、JIPDECの公式見解を述べたものではありません。

著者プロフィール

株式会社アイ・ティ・アール

取締役/プリンシパル・アナリスト 入谷 光浩氏

ITRにおいて、システム運用とセキュリティに関する市場・技術動向調査と企業向けのコンサルティング・アドバイザリーを担当。

ITR以前は、グローバルIT調査会社IDCにて、15年以上ソフトウェアとクラウドサービスの調査・コンサルティングを担当し、日本における調査責任者も務める。

その他、複数の外資系大手ITベンダーにおいて、事業戦略の立案や新規事業調査を担当。

関連ライブラリー

-

2026.04.16

「企業IT利活用動向調査2026」から見る日本企業のDX、AI活用、ランサムウェア被害の実態(セキュリティのインシデントと対策の状況編)

-

2025.05.23

IT-Report 2025 Spring コラム「ISMS認証とISMS適合性評価制度」(郡司 哲也)

-

2025.05.23

IT-Report 2025 Spring レポート「DFFTにおけるデータセキュリティに関するわが国の取り組みとPETs」(松下 尚史)

-

2024.12.16

IT-Report2024 Winter レポート「あなたのメッセージ、安全に確実に届いていますか? ~通信のセキュリティとデータのセキュリティ~」(米谷 嘉朗)

-

2024.08.27

JIPDECレポート「JIPDECのS/MIMEへの取組み」(山内 徹)

-

2024.05.31

IT-Report 2024 Spring コラム「電子メールの安全な未来:セキュリティガイドラインの最新動向」(佐藤 桂史郎)

-

2023.12.22

IT-Report2023 Winter コラム「英国政府のサイバーセキュリティ戦略」(大熊 三恵子)

-

2023.08.24

講演レポート「ISO/IEC 27001:2022移行に係わる審査のポイント」(日本マネジメントシステム認証機関協議会(JACB))

-

2023.08.24

講演レポート「ISMS適合性評価制度におけるISO/IEC 27001:2022への対応について」(ISMS-AC)

-

2022.12.16

IT-Report2022winterコラム「ISMS認証基準(ISO/IEC 27001)の改訂」(成田 康正)